Skuteczny program phishingowy w Twojej firmie? Tak, to możliwe!

W ostatnim artykule skupiliśmy się na tym, czym jest phishing, na co zwracać uwagę, aby rozpoznawać tego typu ataki i pokazaliśmy przykłady niebezpiecznych wiadomości. W dzisiejszym artykule podejdziemy do tematu phishingu od innej strony, a mianowicie podpowiemy, co trzeba zrobić, aby wprowadzić w firmie skuteczny i efektywny program phishingowy.

Artykuł powstał w ramach Europejskiego Miesiąca Cyberbezpieczeństwa[1] odbywającego się w tym roku pod hasłem „Pomyśl, zanim klikniesz”. W 1 i 2 tygodniu października promowany jest temat oszustw internetowych. W dwóch kolejnych tygodniach temat kompetencji cyfrowych.

Po pierwsze: czym jest program phishingowy?

Program phishingowy jest zestawem zaplanowanych, regularnych działań uwzględniających czynnik ludzki (pracowników), zmniejszających w organizacji prawdopodobieństwo udanych ataków phishingowych oraz spear phishingowych (tych bardziej spersonalizowanych) na pracowników firmy.

Jeśli nie wiesz na czym polega phishing, zobacz artykuł: Phishing – jak się przed nim bronić? Przykłady niebezpiecznych e-maili w pandemii lub pobierz infografikę.

Cel firmowego programu phishingowego

Celem programu phishingowego jest przede wszystkim budowanie odporności pracowników na tego typu ataki poprzez organizację cyklicznych, zaplanowanych kampanii. Systematycznie testowany pracownik poprzez nabyte w programie doświadczenie w przypadku realnego ataku będzie miał większą szansę na skuteczną weryfikację czy otrzymana wiadomość jest prawdziwa, czy też nie.

Kolejnym ważnym aspektem jest wypracowanie w firmie klarownego procesu postępowania w sytuacjach otrzymania niebezpiecznego maila. Pracownicy powinni wypracować w sobie odruch zgłaszania incydentu do działu IT, który jednoznacznie zweryfikuje podejrzaną wiadomość.

Należy pamiętać, że jeśli już kliknęliśmy w coś podejrzanego/wpisaliśmy swoje dane – powinniśmy to zawsze zgłaszać, gdyż szybka reakcja ze strony naszego działu IT może uchronić przed rozprzestrzenianiem się ataku wewnątrz firmy. A jak wiemy scenariuszy może być wiele: zaszyfrowanie komputera z prośbą o okup, przejęcie skrzynki pocztowej prezesa i następnie, podszywając się pod niego, wysyłka prośby do działu finansowego o wykonanie przelewu na wskazany numer konta.

Elementy programu phishingowego

Firmowy program phishingowy powinien składać się z wielokrotnych iteracji kampanii phishingowych na uczestnikach oraz szkoleń podnoszących świadomość oraz wiedzę w obszarach, w których popełniają błędy.

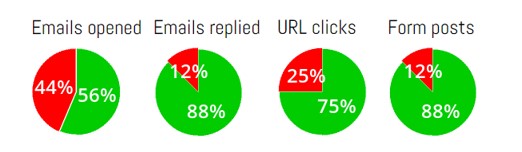

Po każdej symulacji ataków powinno się przeprowadzać ewaluację wyników i na ich podstawie przygotowywać spersonalizowane scenariusze szkoleń uświadamiających. Szkolenia te powinny bazować na konkretnych wynikach zachowań z kampanii, takich jak: ilości otwartych maili phishingowych, kliknięć w podejrzany link zawarty w treści wiadomości czy wypełnionych formularzy na odpowiednio sfabrykowanych stronach internetowych (imitujących prawdziwe domeny znane użytkownikom).

Z doświadczenia wiemy, iż podczas organizacji szkoleń awarenessowych jako osobnej usługi przykłady spoza organizacji są czymś w rodzaju „science fiction”. Pracownicy wówczas myślą: „nas to nie dotyczy”, „nas to nie spotka”. W momencie, w którym wyniki bezpośrednio dotyczą uczestników szkolenia, całkowicie zmienia się optyka. Takie szkolenie z pewnością pozostaje na dłużej w pamięci.

Harmonogram firmowego programu phishingowego

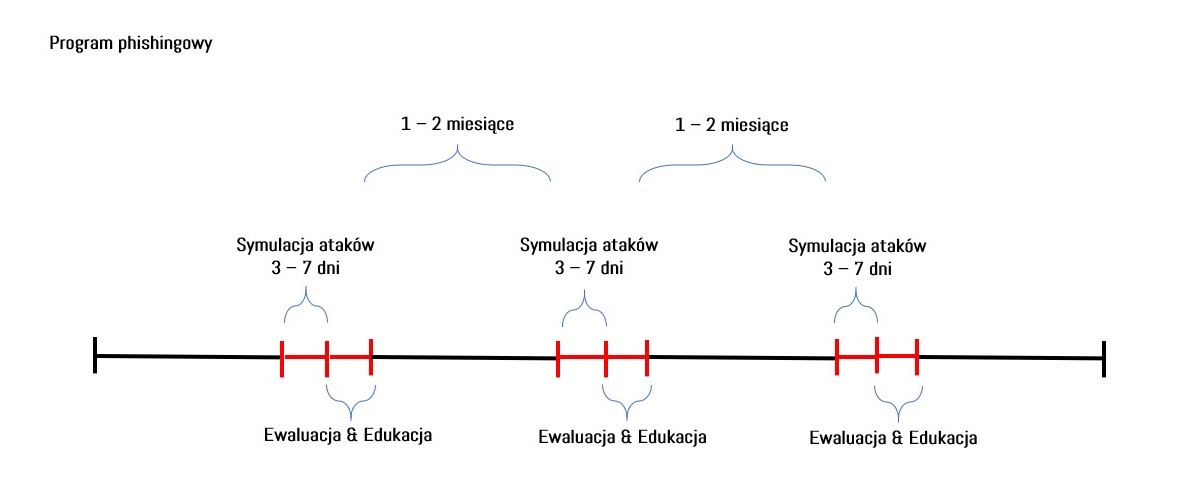

Harmonogram programu phishingowego to indywidualna kwestia każdej firmy. Nie ma jednego, uniwersalnego planu. Rekomendujemy jednak przeprowadzanie kampanii raz na 1-2 miesiące i przeplatanie jej ze szkoleniami.

Poniższy diagram przedstawia przykładowy, polecany przez nas scenariusz działania.

Kto powinien uczestniczyć w programie phishingowym?

Firmowy program phishingowy powinien objąć wszystkich pracowników w firmie, którzy pracują przy komputerze i mają dostępy do firmowych zasobów. Szczególnie istotne jest, aby w programie wzięli udział pracownicy z działów związanych bezpośrednio z finansami firmy (próby wyłudzania pieniędzy), działów projektowych (szpiegostwo przemysłowe) oraz działów handlowych (informacje na temat klientów i kontraktów).

Sytuacją, z którą zdarza nam się spotykać u klientów to niechęć pracowników związana z udziałem w programie (uwzględniając osoby decyzyjne). Najczęściej wynika to za obawy przed ujawnieniem wyników kampanii wewnątrz firmy. Panuje przekonanie, iż jeśli popełniliśmy błąd, to znaczy, że nie mamy kompetencji, stanowimy słaby element organizacji etc. Jest to oczywiście błędna koncepcja, gdyż ofiarą może stać się każdy – dlatego warto uświadamiać wszystkich pracowników i w równym stopniu zadbać o ich edukację.

Odpowiedzialność za wdrożenie programu – własne siły czy firma zewnętrzna?

Jeśli zdecydowaliście się na wdrożenie firmowego programu phishingowego, to zastanówcie się czy będziecie go realizować własnymi siłami, czy może lepiej zwrócić się o pomoc do firmy zewnętrznej. Warto rozważyć co jest korzystniejsze i czy firma posiada zasoby do przeprowadzenia programu. Wiele firm decyduje się na outsourcing tego procesu, nie mając na pokładzie kompetentnych osób i chcąc mieć pewność, że program zostanie przeprowadzony kompleksowo i uwzględnieniem najnowszych rozwiązań stosowanych przez cyberprzestępców.

W przypadku skorzystania z usług firmy zewnętrznej, to po stronie zatrudnionej firmy będzie leżeć całość zadań związanych z organizacją programu phishingowego. W ramach tych działań firma specjalizująca się w wymienionym zakresie powinna zająć się: stworzeniem scenariuszy wg. przedstawionych przez klienta oczekiwań, przeprowadzeniem kampanii zgodnie z ustalonym harmonogramem, analizą wyników oraz przygotowaniem i przeprowadzeniem szkoleń.

Można również podejść do zadania własnymi siłami, wykorzystując do tego celu narzędzia do przeprowadzania kampanii phishingowych. Narzędzi (komercyjnych lub darmowych) jest na rynku sporo – w zależności od tego, na czym nam zależy. Na pewno warto zwrócić uwagę na ilość gotowych do wykorzystania templatów, jak również na możliwość generowania własnych scenariuszy spersonalizowanych kampanii. Niektóre z narzędzi zawierają zaimplementowane moduły szkoleniowe w formie e-learningu.

Popularnie stosowanym rozwiązaniem jest także podejście hybrydowe, polegające na wykorzystaniu prostych narzędzi do kampanii oraz realizowanie szkoleń we własnym zakresie lub siłami firmy zewnętrznej.

Strategia, czyli dobór konkretnych kampanii pod kątem ich trudności

Najpopularniejsze są dwie szkoły realizacji projektu:

- Taktyka małych kroków, czyli zaczynamy od podstaw, wykorzystując proste scenariusze, które mają za zadanie nie tyle „złowić” użytkowników, co zweryfikować ich zachowania po otrzymaniu wiadomości. Jeśli w firmie wdrożone są odpowiednie procedury, użytkownicy powinni zgłaszać tego typu przypadki do swojego działu IT. W kolejnych iteracjach zwiększamy poziom trudności kampanii, analizujemy statystyki i dostosowujemy szkolenia do osiągniętych wyników.

- Taktyka szoku, czyli na początek wykorzystujemy kampanię o dużym stopniu trudności, aby wywołać szok wśród jej uczestników. Pamiętajmy, że dobrze przygotowana kampania może zagwarantować wyniki nawet bliskie 90% wykonania zaplanowanej akcji. Po kampanii organizujemy kompleksowe szkolenie awarenessowe. W kolejnych krokach tworzymy już kampanie łatwiejsze lub o zbliżonym stopniu trudności i dostosowujemy szkolenia do osiągniętych wyników.

Najlepszy czas na wysyłkę kampanii phishingowej

Powinniśmy jak najlepiej imitować zachowania cyberprzestępców, którzy w tego typu atakach dokładnie planują termin, wykorzystując nasze zmęczenie, stres, roztargnienie. Z takimi uczuciami najczęściej spotykamy się w piątkowe popołudnia, kiedy myślami jesteśmy już w domu / pubie / poza miastem. W takich sytuacjach często łatwo jest popełnić błąd. Podobnie nasze umysły inaczej pracują w momencie zbliżającego się urlopu, ważnego wydarzenia w życiu (np. ślubu). Oczywiście zawsze jest to kwestia indywidualnego podejścia.

Eliminacja problemu phishingu w firmie

Czy jest to możliwe? Praktycznie nie. Pomimo niemałych inwestycji w sprzęt, software do walki z phishingiem może się okazać, iż dana wiadomość zostanie doręczona do użytkownika. Wówczas tylko od jego czujności zależy, co będzie dalej. Z pewnością praca z domu, której teraz doświadczamy nie pomaga. Szczególnie, gdy dzielimy przestrzeń ze innymi mieszkańcami, gdyż łatwiej wtedy o rozkojarzenie, a trudniej o skoncentrowanie na zadaniach.

Pamiętajmy, że cyberprzestępcy najczęściej są krok dalej od nas, dlatego powinniśmy nieustannie dążyć do poprawy zachowań naszych pracowników. Wdrożenie i realizacja programu phishingowego jest zawsze procesem czasochłonnym, z wieloma przeszkodami po drodze (np. nowymi pracownikami, którzy nie uczestniczyli w tego typu programach wcześniej, a których niejednokrotnie należy nauczyć podstaw). Jeśli w skali roku uda nam się zmniejszyć klikalność podejrzanych linków z 60% do 40% to będzie to duży sukces i w kolejnym roku możemy postarać się o dalszą poprawę wyników.

Chcesz abyśmy zaplanowali dla Ciebie firmowy program phishingowy, jednorazową kampanię phishingową lub szkolenie awarenessowe dla pracowników Twojej firmy? Napisz do nas: [email protected]. Przeczytaj również o pozostałych naszych usługach w zakresie cyberbezpieczeństwa: kliknij w odnośnik.

Przypisy

[1] Październik to Europejski Miesiąc Cyberbezpieczeństwa (European Cyber Security Month). Jest to ogólnoeuropejska kampania, znana jako ECSM, organizowana przez ENISA z inicjatywy Komisji Europejskiej: www.cybersecuritymonth.eu. Polska strona ECSM: www.bezpiecznymiesiac.pl

Autor artykułu: Paweł Dworucha – Business Development Manager w zespole Resilia.

Źródło zdjęć: Designed by katemangostar / Freepik